Специалисты сервиса поиска и анализа утечек Data Leakage & Breach Intelligence (DLBI) сообщили, что в сети появилась обширная база данных пользователей «Почты России». А ещё в открытый доступ попал дамп базы данных сайт, принадлежащего страховой компании «Согаз-Жизнь».

Специалисты сервиса поиска и анализа утечек Data Leakage & Breach Intelligence (DLBI) сообщили, что в открытом доступе появилась обширная база данных пользователей «Почты России». Среди представленной в ней информации можно найти ФИО, номера телефонов, адреса проживания и многое другое.

Источник: DLBI

Источник: DLBI

Как говорится в сообщении DLBI, это вторая часть дампа, опубликованного в середине декабря прошлого года и содержащего 141 780 строк с личными данными пользователей «Почты России». Теперь речь идёт о 141 211 строках, включающих следующую информацию:

- фамилия, имя и отчество;

- пол;

- адрес (регистрации и фактический);

- серия/номер паспорта, кем и когда выдан;

- номер телефона;

- адрес электронной почты (не для всех);

- СНИЛС/ИНН (не для всех).

Специалисты DLBI пришли к выводу, что эта база была сделана не раньше 30 ноября 2022 года. Тот факт, что данные были украдены у «Почты России», обусловлен наличием в них специфичных полей, вроде pepactivate (ПЭП — простая электронная подпись), flag_abox (abox.pochta.ru — абонентский почтовый ящик), flag_digitalf22 (извещение по форме 22) и post_office (коды почтовых отделений).

К слову, летом прошлого года в сеть попала база данных с 10 миллионами строк об отправлениях «Почты России», в которой также содержались личные данные пользователей

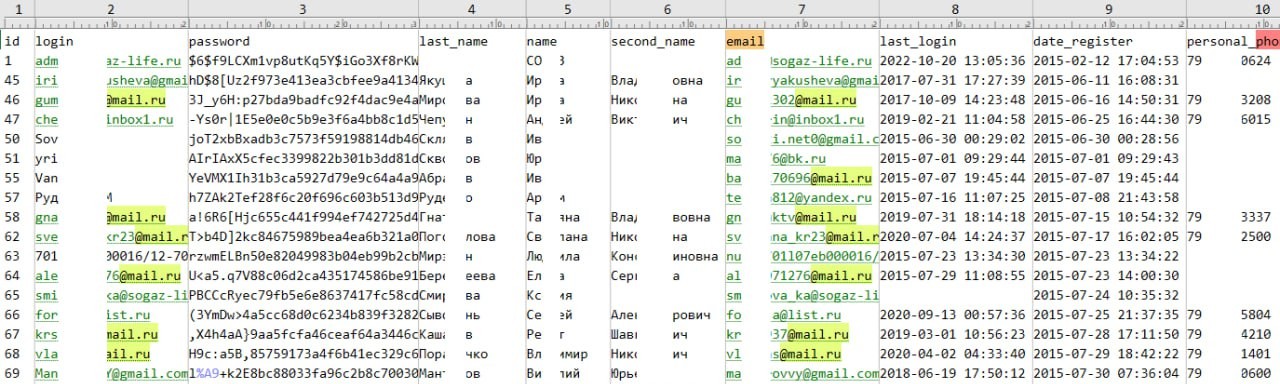

24 января 2023 года в открытый доступ попал частичный SQL-дамп базы данных сайта sogaz-life.ru, принадлежащего страховой компании «Согаз-Жизнь».

Эксперты сервиса поиска утечек и мониторинга даркнета DLBI сообщили, что дамп базы хакеры получили из CMS «Bitrix», скорее всего 20 октября 2022 года.

В опубликованном образце содержится 49 999 строк, включая:

- логин;

- ФИО;

- адрес электронной почты;

- номер телефона;

- адрес (не для всех);

- пол;

- дата рождения;

- дата регистрации и последней активности;

- хешированный (MD5 с солью и SHA512-Crypt) пароль.

Опубликовавший файл с утечкой хакер утверждает, что это фрагмент дампа, а основном файле содержится около 700 тыс. строк с ПД пользователей. В компании не прокомментировали факт инцидента.